Leto ranljivosti in težav dobavne verige

Že sedaj lahko rečemo, da si bomo v skupnosti odzivnih centrov za kibernetsko varnost (CSIRT) leto 2021 zapomnili po velikem številu razkritih ranljivosti. Obravnava teh spada v običajni nabor dela odzivnih centrov, vendar pa je leto 2021 posebno po tem, da so bile v ospredju ranljivosti dobavne verige (angl. supply-chain). Začelo se je že marca 2020 vdorom v omrežje proizvajalca SolarWinds, ko so storilci namestili stranska vrata v produkt Orion, podjetje pa je to zlonamerno komponento nevede “porinilo” naprej svojim strankam skozi cikle rednih nadgradenj. S tem so storilci (po ocenah gre za državno-podprte akterje) lahko pridobili dostop do upravljanja z napravami končnih uporabnikov, med njimi so bile številne pomembne organizacije. Do razkritja ranljivosti pa je prišlo šele proti koncu 2020. Nekaj mesecev kasneje je sledila prva v seriji ranljivosti Microsoft Exchange strežnikov, kjer je bilo hitro ukrepanje pomembno zaradi sorazmerno velike razširjenosti produkta. Eden od zaključkov je, da je pomembna skrb za celoten “ekosistem” kibernetskega prostora, kjer je veliko majhnih in srednjih podjetij. Tam smo žal lahko spremljali dokaj počasno nameščanje popravkov, enak sklep smo lahko potegnili tudi poleti ob ProxyShell ranljivosti. Leto pa ravnokar zaključujemo s stanjem povečane pripravljenosti celotne EU Mreže CSIRT in tudi razglašene povečane ogroženosti varnosti omrežij in informacijskih sistemov zaradi 0-day ranljivosti v knjižnici Log4J. Gre za odprtokodno knjižnico, ki pa jo uporablja zelo veliko število drugih produktov, veliko njih je komercialne narave.

Naloge SI-CERT ob razkriti ranljivosti

Ob objavi ranljivosti opravimo oceno učinka (oziroma posledic) konkretne ranljivosti na področju delovanja CSIRT skupine (v primeru SI-CERT to recimo pomeni vse računalniške sisteme in omrežja v državi, z izjemo organov državne uprave, za katere je pristojen SIGOV-CERT), sledi priprava navodil za ukrepanje in po potrebi obveščanje skrbnikov potencialno prizadetih sistemov. Primer obravnave ene od teh smo opisali v prispevku Krpanje MS Exchange strežnikov, kjer smo obravnavali ProxyLogon ranljivost. Bolj sistematični pristop pri koordinirani obravnavi ranljivosti pa obljublja tudi prenovljena direktiva NIS2.

Vztrajna rast phishing napadov

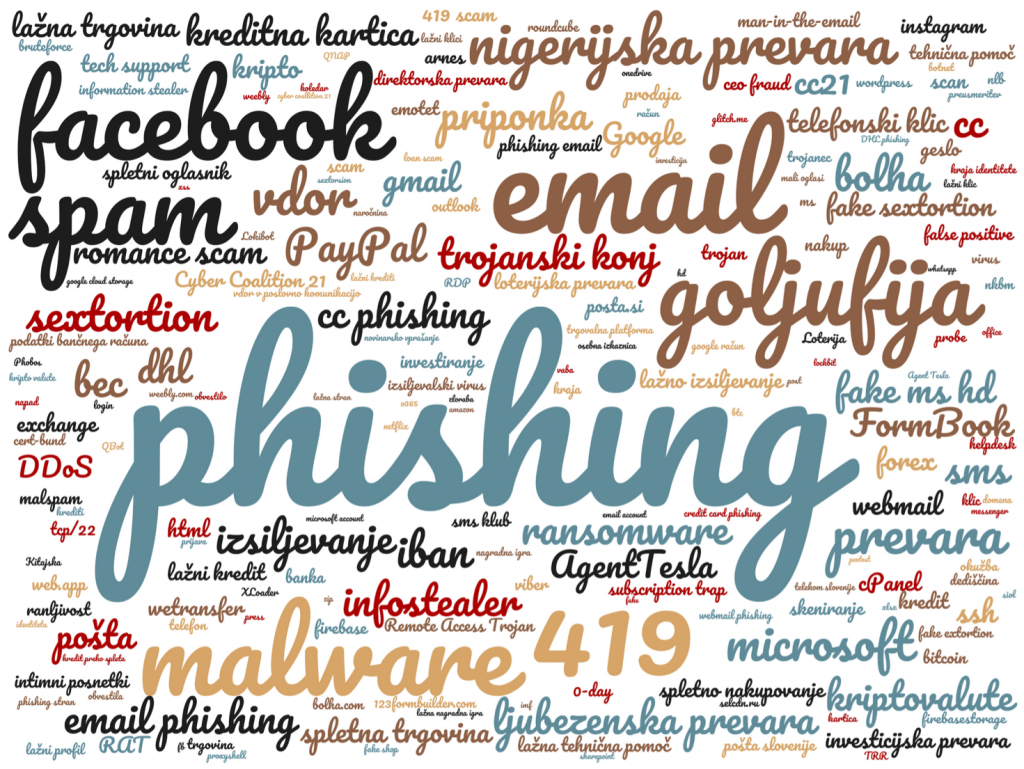

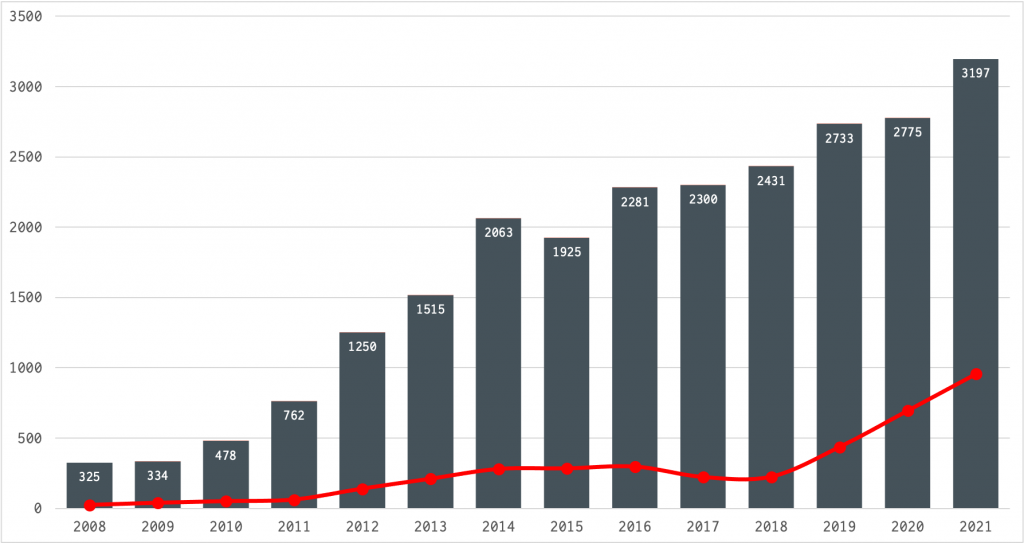

Phishing napadi ne pojenjajo. Nasprotno; predstavljajo vedno večji delež med obravnavanimi incidenti, kar je razvidno iz oblaka oznak na začetku in iz zgornjega grafa. Gre za načeloma zelo enostavno tehniko družbenega inženiringa, kjer se ustvari videz avtentičnosti sporočila in se naslovnika prelisiči v razkritje prijavnih podatkov ali številke kreditne kartice. Letos smo lahko opazili največ phishing napadov v imenu dostavnih služb (Pošta Slovenije, DHL). Storilci so namreč izkoristili porast spletnega nakupovanja v času epidemije, saj je velika možnost, da res čakamo na dostavo paketa in bomo posledično “padli” na prevaro.

10 let ozaveščanja Varni na internetu

Februarja 2011 smo postavili prvo spletno mesto Varni na internetu, s katerim smo na SI-CERT pričeli z nacionalnim programom ozaveščanja širše javnosti o tveganjih v kibernetskem prostoru. V ospredje smo postavili dobro definirano vsebino z jasnimi opisi in navodili za zmanjševanje tveganj. Bistveno je tudi, da imamo zaradi svoje vloge jasen pregled nad aktualnim dogajanjem v slovenskem delu omrežij in se lahko ustrezno odzovemo na nove pojave zlonamernih vsebin in goljufij.

V desetih letih smo prejeli številne nagrade in priznanja, vabila na posvete in predavanja doma in v tujini. Ponosni smo, da nas kolegi v strokovni skupnosti po svetu navajajo kot zgled, kako se lotiti ozaveščanja na področju kibernetske varnosti. To pa nas ne sme uspavati, saj novih izzivov nikoli ne zmanjka. Z veseljem se jih bomo lotevali, skupaj v sodelovanju z drugimi deležniki v Sloveniji, ki prispevajo k temu, da lahko gradimo točko, na kateri se lahko seznanite s pastmi interneta in drugih omrežij. V sklopu letošnjih aktivnosti pa vas z veseljem napotimo na ogled nove video serije KLIK in brezplačni tečaj Varni v pisarni!

Vodenje EU Mreže CSIRT

Mreža CSIRT skupin (EU CSIRTs Network) je bila ustanovljena na podlagi direktive NIS (sprejeta leta 2016) in združuje vse CSIRT skupine držav članic EU, ki so določene za obravnavo incidentov izvajalcev bistvenih storitev v enem od sektorjev, ki jih opredeljuje direktiva. Mreža si v skladu z direktivo sama določa pravila delovanja in ena od prvih odločitev mreže je bila, da se odpovemo šestmesečni rotaciji na čelu in raje uporabimo okvir trenutno predsedujočega tria in izberemo v njem predsedujočega za celotno obdobje osemnajstih mesecev. V dogovoru s partnerji iz Nemčije in Portugalske je tako vodenje mreže 1. julija 2020 prevzel vodja SI-CERT, Gorazd Božič, ki s 31. 12. 2021 mandat zaključuje. Zaznamovali so ga obsežnejši incidenti v dobavni verigi in potreba po dinamičnem odzivanju: skupine CSIRT so namreč tisti tehnično-operativni del sestavljanke kibernetske varnosti v EU, ki prvi lahko poda sliko stanja v državah članicah in posameznih sektorjih. Iz mreže morajo situacijski podatki hitro potovati na druge nivoje, da se lahko zagotovi ustrezno usklajevanje odziva.