Eden od ukrepov, ki nas ščiti pred škodljivo ali zlonamerno kodo na računalnikih, je njeno digitalno podpisovanje. Če operacijski sistem ne najde podpisa avtorja programske kode, overjenega s strani priznanega overitelja, zavrne namestitev programa in uporabnik mora nato izvesti bolj ali manj zapleten postopek ročne odobritve izjeme. S tem pa hote ali nehote tudi sprejme odgovornost za namestitev neznane programske kode. Avtorji računalniških virusov so se hitro prilagodili in pričeli s pridobivanjem digitalnih potrdil (angl. Code-Signing Certificate), tudi pod krinko slovenskih podjetij.

Prvi tak primer smo na SI-CERT obravnavali aprila 2020. Analiza enega od vzorcev izsiljevalskega virusa Maze je razkrila, da je bil podpisan z digitalnim potrdilom na ime mikro podjetja iz Slovenije, ki se ukvarja s svetovanjem in je bilo ustanovljeno šele pred kratkim. Na prvi pogled ni bilo nobenega znaka, da bi se podjetje ukvarjalo z razvojem programskih rešitev in bi zato potrebovalo digitalno potrdilo za podpisovanje svojih aplikacij. Še več, podjetje ni imelo niti lastne domene niti spletne strani.

Videli smo tri možnosti:

- podjetje je utrpelo vdor v svoje sisteme in storilci so ukradli potrdilo,

- podjetje je nekdo uspel prepričati, da naj pridobi potrdilo in ga da v uporabo tretji osebi (piscem virusa),

- mimo vednosti podjetja je nekdo uporabil njihovo identiteto in z njo pridobil potrdilo.

Prva možnost ni najbolj verjetna, saj konkretno podjetje z enim zaposlenim nima niti domene ali spletne strani, zato morda niti ni kam vdreti (razen v osebni računalnik lastnika). Poleg tega morajo vdreti k nekomu, ki veljavno potrdilo že ima. Pri drugi domnevi se poraja vprašanje, ali bi se storilcem splačalo iskanje lastnika na spletu in prepričevanje naj gre sam skozi postopek nakupa z lastnimi sredstvi in vloži dodatni čas za nekaj, kar se vendarle zdi nekoliko sumljivo. Pri tem je tudi pričakovati, da bi lastnik podjetja pričakoval solidno “provizijo” za potrdilo – torej je tako izveden postopek dražji za storilce.

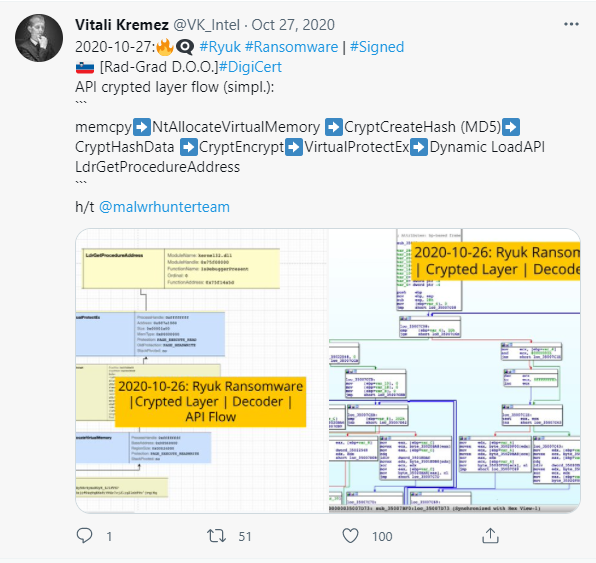

Čez nekaj mesecev smo na SI-CERT izvedeli še za tri druga podjetja v Sloveniji, ki so navedena kot podpisniki zlonamerne kode. Tokrat je šlo za izsiljevalski virus Ryuk. Podjetja imajo spet podobne lastnosti: dve mikro in eno majhno podjetje, njihove dejavnosti pa so izvedba gradbenih del, prevozi, trgovanje z lesom … Torej nikakor ne gre za razvoj aplikacij. Tudi ta podjetja nimajo nobene vidne spletne prisotnosti.

Mesec dni kasneje (novembra 2020) na Malware Bazaar začnejo spremljati digitalna potrdila, s katerimi je podpisana zlonamerna koda. Trenutno spisek vsebuje 229 zapisov, število pa se bo seveda s časom povečalo. Na seznamu najdemo tudi 22 potrdil, ki so izdana na ime podjetja, ki se konča z “d.o.o.” Glede na to, da se enaka kratica uporablja za označevanje družb z omejeno odgovornostjo na skoraj vsem območju bivše Jugoslavije, seveda pričakujemo, da bo kakšno potrdilo tudi na ime podjetja iz soseščine. Vendar se izkaže, da so vsa ta podjetja slovenska, podatki AJPES pa za skoraj vse pokažejo, da gre za mikro podjetja. Za dve podatek o velikosti ni izpisan, eno podjetje ni v registru, v imenu digitalnega potrdila pa je zapisano “v stečaju”, kar zopet kaže na slovensko podjetje. Vsekakor visok delež slovenskih podjetij med vsemi lažnimi potrdili, še bolj nenavadno pa je, da ni noben “d.o.o.” iz (recimo) Hrvaške ali Srbije.

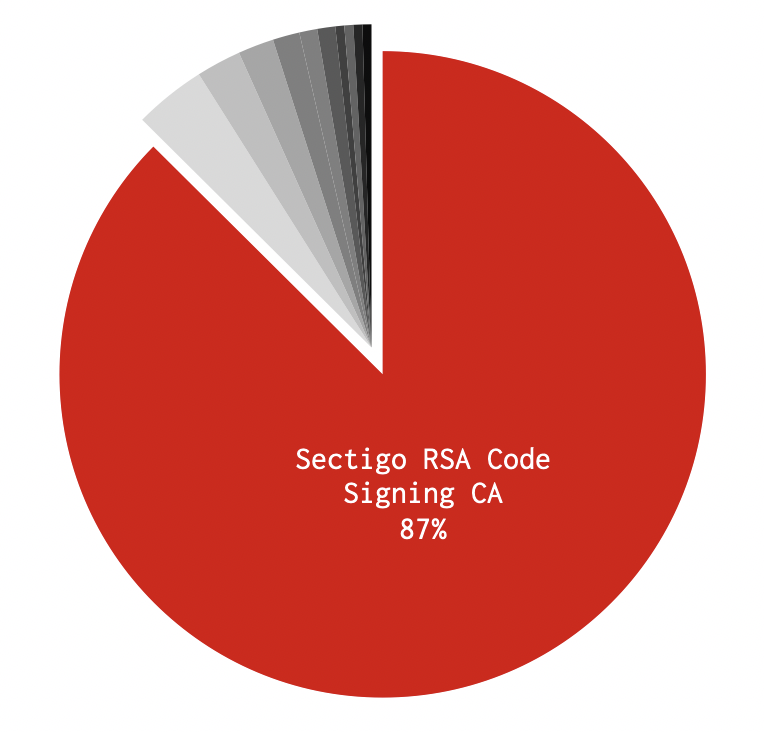

Seznam pa ima še eno zanimivost: kar 87 % vseh digitalnih potrdil na njem je izdal overitelj Sectigo iz ZDA.

Ukrepanje SI-CERT

Overitelja Sectigo smo opozorili na težavo, saj bi lahko sklepali, da so storilci našli kakšen šibek člen pri njihovem potrjevanju identitete. Potrdili so nam že, da potrdila prekličejo, kadar se ugotovi, da so uporabljena za podpisovanje zlonamerne kode. Vendar pa bi bilo še bolje, če bi lahko ugotovili, zakaj so storilci tako uspešni pri zlorabi identitet in potrdil sploh ne bi izdali. Je možno postopke izboljšati, ali se bo overitelj zavil v molk in vztrajal pri svoji praksi? Seveda tu pride tudi do vprašanja, kako lahko overitelj v ZDA sploh verodostojno preveri, da je zahtevo za izdajo potrdila dejansko podal zastopnik konkretnega podjetja iz Slovenije. To je pač hiba komercialnega modela overiteljstva na daljavo, ki se je uveljavil kot dominantni model že od začetka.

Drug zanimiv vidik pa je dokaj visok delež slovenskih podjetij na seznamu. Zakaj je tako, lahko trenutno le ugibamo, upamo pa, da bomo več odgovorov našli pri nadaljnjem preiskovanju tega primera.