Microsoft uvaja privzeto zaščito z zaklepanjem računov, kar je dobrodošel ukrep. Vdor s hitrim preizkušanjem različnih gesel (brute-force, dictionary attack) skozi oddaljeni dostop (Remote Desktop) je namreč eden od glavnih vektorjev napada z izsiljevalskimi virusi.

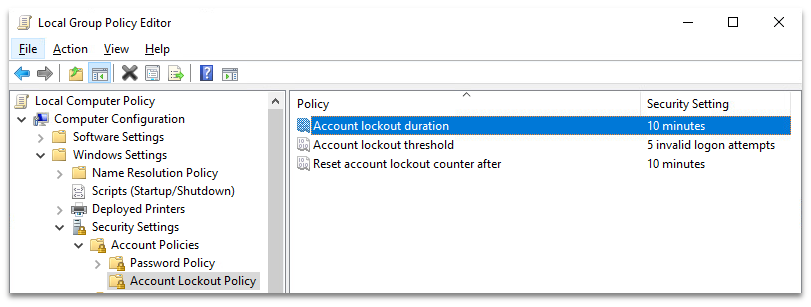

To je zaenkrat privzeta nastavitev v Windows 11 Build 22528.1000, naj pa bi se podobna sprememba zgodila s posodobitvami tudi v starejših verzijah operacijskega sistema, ki jih Microsoft še podpira. Dovoljenih bo 10 napačnih poskusov prijave v 10 minutah, nato se bo prijave zaklenilo za 10 minut. Pomembno pa je izpostaviti, da možnost ročne nastavitve obstaja že sedaj, vendar je zaklepanje privzeto izklopljeno. Vsem skrbnikom svetujemo, da to možnost vklopijo sami, saj se s tem zmanjša tveganje za nepooblaščen dostop. V vsakem primeru pa javno dostopen oddaljen dostop pomeni tveganje, zato priporočamo omejevanje dostopa do RDP storitve (glej obvestilo SI-CERT 2017-04).

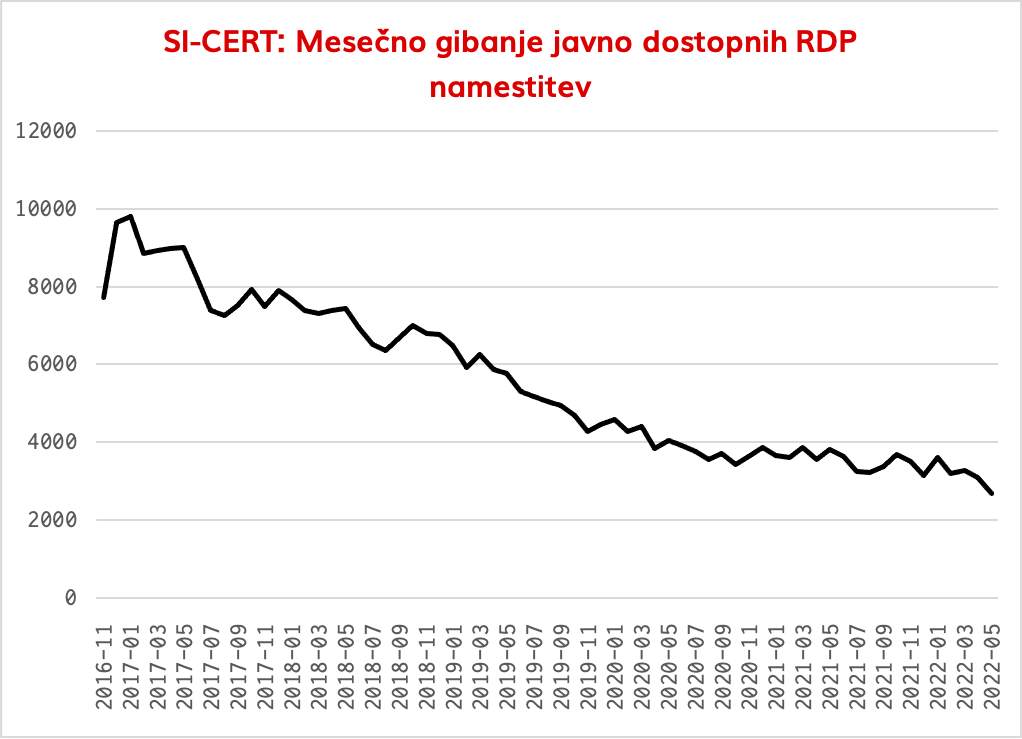

Na SI-CERT lahko spremljamo redno zmanjševanje števila prosto dostopnih namestitev RDP: v začetku leta 2017 smo jih našteli skoraj 10.000, danes jih je manj kot 3.000. Res je sicer, da zgolj sama možnost dostopa do storitve še ne pomeni, da bo skozi njo izveden uspešen vdor, nas pa redno obravnavanje ranljivosti tudi tu uči, da je bolje preprečiti kot pa zdraviti.